Exfiltración de datos

ImaneLmr

ImaneLmr

La exfiltración de datos es el proceso mediante el cual se extraen datos sensibles de un sistema sin autorización. Es una técnica comúnmente utilizada en ciberataques para robar información confidencial.

La esteganografía es el arte y la ciencia de ocultar información dentro de otros datos, como imágenes, audio o video. Esta técnica es especialmente útil en ciberataques, donde los atacantes buscan ocultar la existencia de los datos exfiltrados para evitar su detección. A diferencia de la criptografía, que protege el contenido de un mensaje, la esteganografía oculta la existencia del mensaje.

Proceso de Esteganografía:

Estos comandos proporcionan una guía práctica para realizar el proceso de esteganografía utilizando dd, desde la selección de la imagen de portada hasta la extracción de los datos ocultos:

Selección de la imagen de portada:

- Elegir una imagen adecuada que servirá como contenedor para los datos ocultos. Es importante que la imagen tenga suficiente complejidad y tamaño para ocultar los datos sin ser detectados.

Conversión de los datos a un formato adecuado para la inserción:

Convertir los datos que se desean ocultar a un formato binario que pueda ser insertado en la imagen. Esto puede implicar la compresión o codificación de los datos. Por ejemplo, si tienes un archivo de texto

data.txt, puedes convertirlo a binario usando el siguiente comando en Linux:xxd -b data.txt data.bin:xxd -b data.txt data.binModificación de los bits menos significativos de los píxeles de la imagen para insertar los datos:

Utilizar

ddpara insertar los datos binarios en la imagen. Por ejemplo:

dd if=data.bin of=cover.png bs=1 seek=1000 conv=notrunc

Aquí, data.bin es el archivo binario que contiene los datos a ocultar, cover.png es la imagen de portada, bs=1 especifica el tamaño del bloque en bytes, seek=1000 indica el punto de inicio en la imagen donde se insertarán los datos, y conv=notrunc asegura que el archivo de salida no se trunque.

Guardado de la imagen modificada: La imagen modificada se guarda automáticamente como

cover.png, con los datos ocultos insertados.Extracción de los datos ocultos mediante el proceso inverso

Utilizar dd para extraer los datos ocultos de la imagen. Por ejemplo:

dd if=cover.png of=extracted_data.bin bs=1 skip=1000 count=1024

Aquí, cover.png es la imagen con los datos ocultos, extracted_data.bin es el archivo binario extraído, bs=1 especifica el tamaño del bloque en bytes, skip=1000 indica el punto de inicio en la imagen donde comienzan los datos ocultos, y count=1024 especifica la cantidad de bytes a extraer.

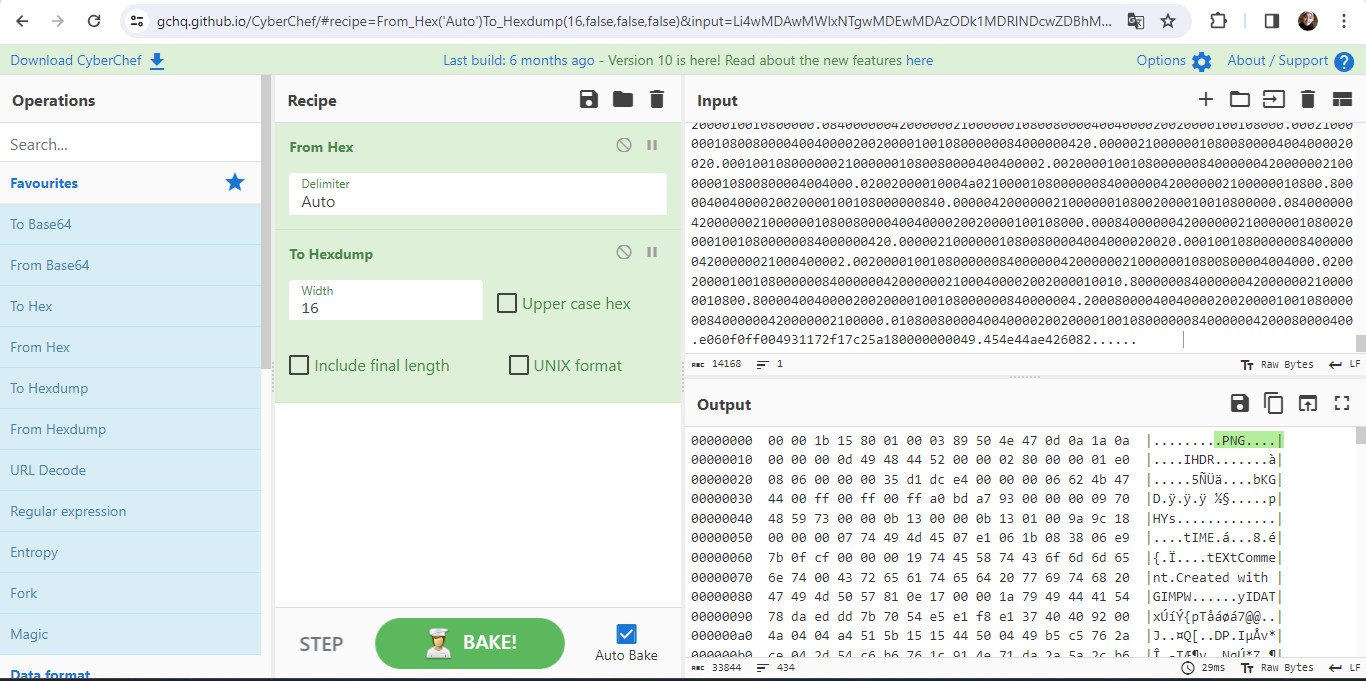

Uso de CyberChef para la Esteganografía:

CyberChef es una herramienta versátil que proporciona una interfaz gráfica para realizar diversas operaciones de datos, incluida la esteganografía. Aquí se muestra cómo se puede utilizar CyberChef en el proceso de esteganografía:

Carga de la Imagen y los Datos:

- Abre CyberChef y carga

cover.pngydata.bin.

- Abre CyberChef y carga

Inserción de Datos en la Imagen:

- Usa la operación "Steganography" en CyberChef para insertar los datos.

Guardado de la Imagen Modificada:

- Guarda la imagen resultante desde CyberChef.

Extracción de los Datos Ocultos:

- Carga la imagen modificada en CyberChef y usa la operación inversa de "Steganography" para extraer los datos.

CyberChef proporciona una manera intuitiva y visual de realizar esteganografía, lo que puede ser útil para aquellos que prefieren una interfaz gráfica en lugar de utilizar comandos en la línea de comandos.

Ejemplo Práctico: en este ejemplo se analizará una imagen que contiene/OCULTA información exfiltrada utilizando técnicas de esteganografía.

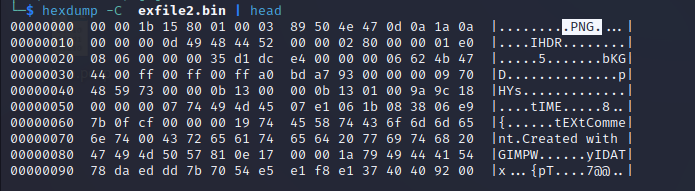

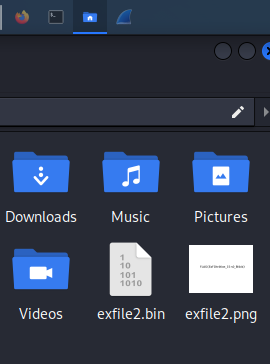

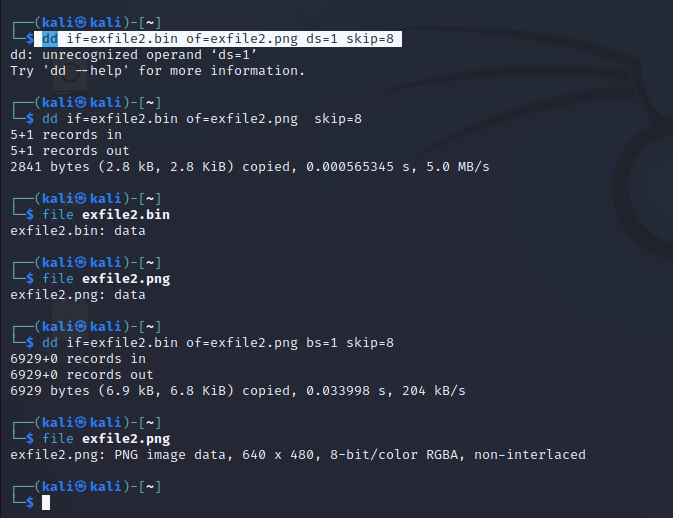

En la siguiente imagen, el archivo exfilte2.bin contiene los datos que se desean ocultar. Los archivos .bin son archivos binarios que pueden contener cualquier tipo de datos, desde texto hasta imágenes o cualquier otra información en formato binario.

La extensión PNG indica que la imagen está en formato Portable Network Graphics, un formato comúnmente utilizado para imágenes en la web debido a su capacidad de compresión sin pérdida de calidad.

Esta imagen muestra un ejemplo de cómo se puede ocultar información dentro de una imagen utilizando técnicas de esteganografía. La imagen es una representación visual de datos:

En la siguiente ilustración exfilte2.bin es el archivo que contiene los datos a ocultar, y el archivo .png es la imagen de portada que se utiliza para ocultar esos datos mediante técnicas de esteganografía:

El archivo con Extensión .png: La imagen .png se utiliza como contenedor para los datos ocultos. Los bits menos significativos de los píxeles de la imagen se modifican para insertar los datos del archivo binario.

Guardar la imagen con los datos ocultos en un formato que no altere los bits modificados, como PNG. Es crucial asegurarse de que el formato de guardado no comprima la imagen de manera que se pierdan los datos ocultos.

La siguiente captura de pantalla muestra la herramienta CyberChef, utilizada para la esteganografía. Esta herramienta proporciona una interfaz gráfica que facilita la manipulación de imágenes para ocultar datos.

Ejemplo final de como una imagen ha sido modificada para contener datos ocultos. La imagen parece normal a simple vista, pero contiene información exfiltrada:

Subscribe to my newsletter

Read articles from ImaneLmr directly inside your inbox. Subscribe to the newsletter, and don't miss out.

Written by

ImaneLmr

ImaneLmr

Web Development | Cybersecurity | DevSecOps