Proxy x Proxy Reverso. Entenda de uma vez por todas a diferença

Ricardo Santos

Ricardo Santos

Introdução

Para profissionais de tecnologia, o uso de proxies e proxies reversos é essencial em ambientes de rede e infraestrutura de servidores. Ambos os tipos desempenham papéis específicos na mediação de conexões, mas com finalidades distintas e localizações diferentes na cadeia de comunicação. Eu vou abordar as características técnicas de cada um e como são utilizados em práticas de segurança, otimização de desempenho e controle de acesso em redes corporativas e ambientes de produção.

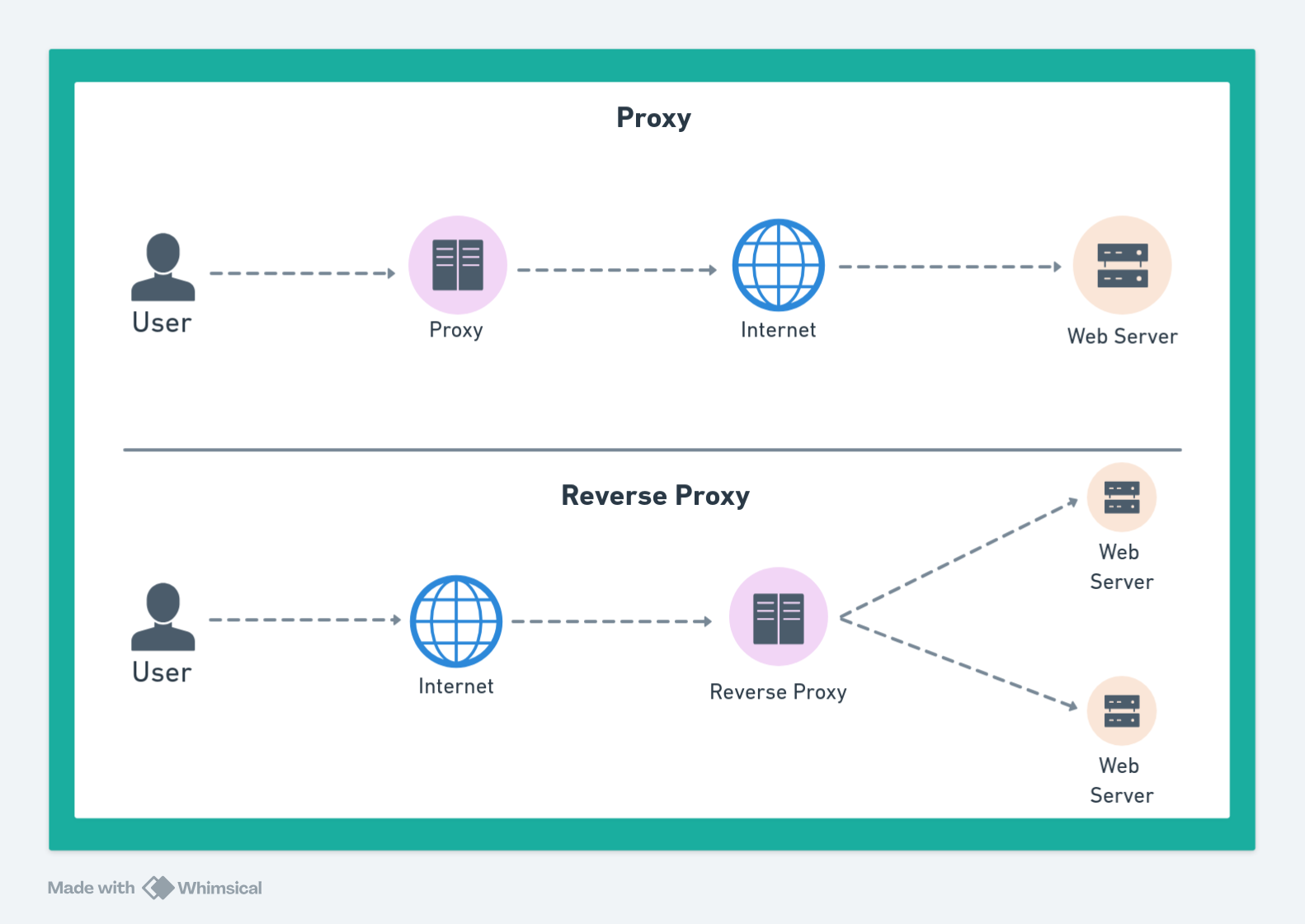

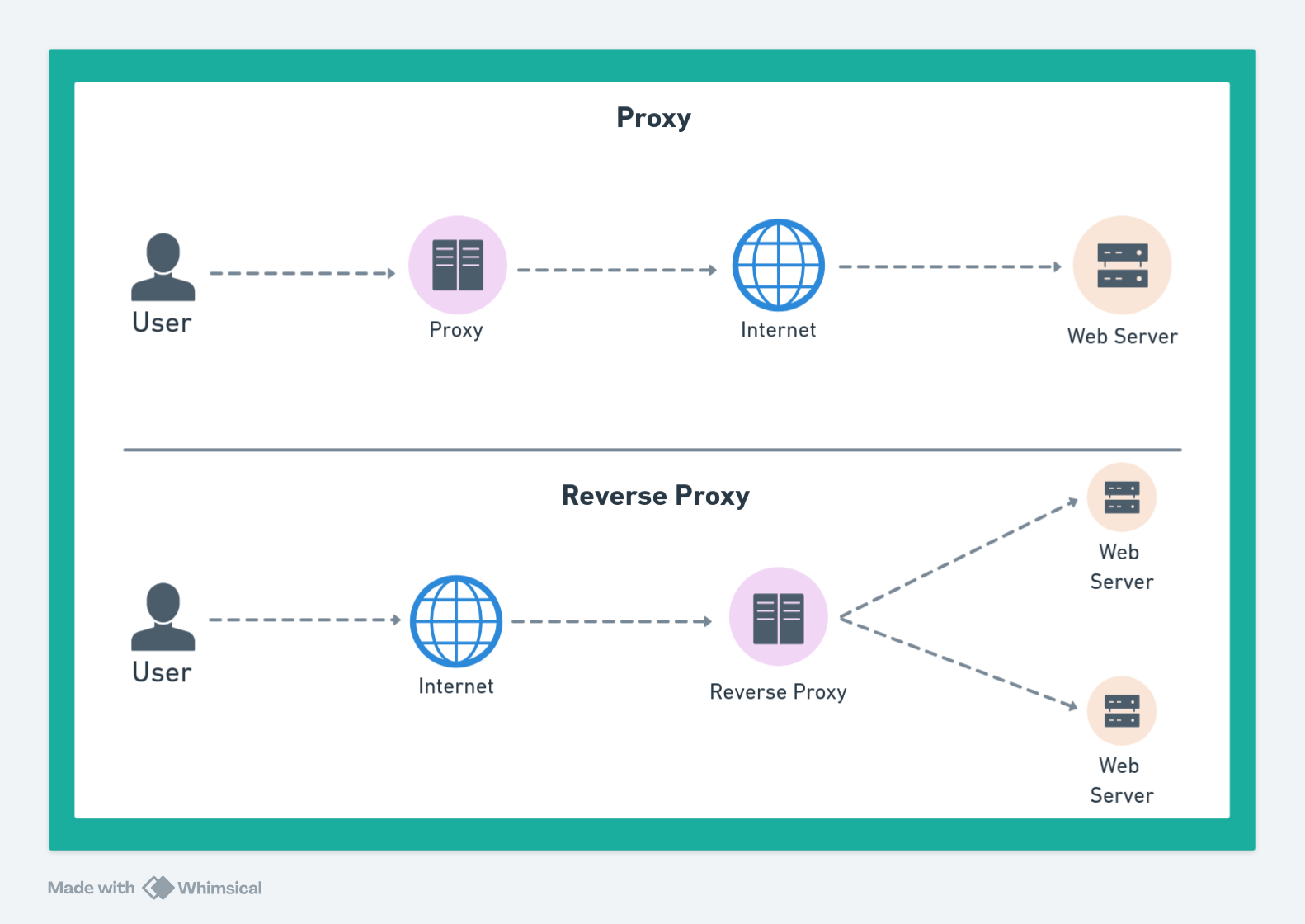

O que é um Forward Proxy (ou apenas Proxy)?

Um Forward Proxy é um servidor intermediário que atua entre o cliente e os servidores da internet. Localizado "do lado do cliente", ele intercepta e redireciona requisições de saída, aplicando políticas de controle e segurança antes que cheguem ao destino. Esse tipo de proxy é frequentemente implementado para:

Controle de Acesso: Permite bloquear ou restringir o acesso a determinados sites ou serviços com base em políticas da organização. Por exemplo, o acesso a redes sociais ou conteúdo inapropriado pode ser filtrado no proxy.

Registro e Monitoramento: Todas as requisições são registradas, facilitando a auditoria e o rastreamento de atividades na rede. Esse log detalha o endereço IP de origem, o conteúdo acessado e os horários das requisições.

Anônimato e Bypass de Restrições: Em alguns casos, o Forward Proxy pode ser utilizado para contornar restrições geográficas. Isso ocorre quando um usuário se conecta a um proxy localizado em uma região permitida, que realiza a requisição em nome do cliente, mascarando a origem da solicitação.

Usos Comuns do Forward Proxy:

Segurança: Bloqueio de conteúdo malicioso ou sites não autorizados.

Filtragem de Conteúdo: Restrição de acesso com base em categorias de sites.

Anonimização: Ocultação de IPs de origem, especialmente em redes públicas.

Bypass de Geolocalização: Acesso a conteúdo restrito em determinadas regiões.

O que é um Reverse Proxy (Proxy Reverso)?

Um Reverse Proxy opera do lado do servidor e age como um intermediário entre os clientes e um ou mais servidores back-end. Diferentemente do Forward Proxy, o Reverse Proxy é transparente para o cliente e sua função principal é gerenciar e otimizar as requisições que chegam aos servidores de aplicação.

O Reverse Proxy recebe as requisições do cliente e, dependendo da configuração, distribui essas requisições para diferentes servidores. Ele também pode desempenhar funções adicionais, como:

Balanceamento de Carga: O Reverse Proxy distribui o tráfego entre vários servidores back-end, evitando sobrecarga em um único servidor e aumentando a disponibilidade e a resiliência da aplicação.

Cache: Implementar cache de conteúdo no Reverse Proxy permite que ele responda a requisições com dados previamente armazenados, reduzindo a carga nos servidores back-end e melhorando o tempo de resposta.

Proteção contra Ataques DDoS: Como o Reverse Proxy atua como uma camada entre o cliente e o servidor, ele pode mitigar ataques de negação de serviço distribuída (DDoS), filtrando requisições maliciosas antes que cheguem ao servidor principal.

SSL Offloading: O Reverse Proxy pode gerenciar a criptografia SSL/TLS, descarregando o processamento criptográfico dos servidores de aplicação, o que libera recursos de CPU para outras tarefas.

Usos Comuns do Reverse Proxy:

Balanceamento de Carga: Redistribuição de tráfego entre múltiplos servidores.

Cache: Melhoria no desempenho e redução da carga nos servidores.

Proteção Anti-DDoS: Filtragem de requisições maliciosas e limitação de taxa.

Criptografia e Descriptografia: SSL offloading para reduzir a carga de trabalho dos servidores back-end.

Segurança: Controle de acesso e proteção contra ameaças ao ocultar a infraestrutura de servidores.

Conclusão

Se você é desenvolvedor, compreender profundamente os conceitos de Forward Proxy e Reverse Proxy é essencial, pois ambos desempenham papéis importantes em arquiteturas de rede e sistemas distribuídos. No seu dia a dia, você provavelmente usará essas soluções para otimizar o desempenho de aplicações, implementar medidas de segurança e resolver problemas complexos relacionados a controle de acesso e distribuição de carga. Dominar esses conceitos permitirá que você enfrente desafios técnicos com maior eficiência, facilitando a tomada de decisões estratégicas em diversas situações, como na proteção de servidores, balanceamento de tráfego e escalabilidade de serviços.

Subscribe to my newsletter

Read articles from Ricardo Santos directly inside your inbox. Subscribe to the newsletter, and don't miss out.

Written by

Ricardo Santos

Ricardo Santos

Sou um desenvolvedor de software movido pela curiosidade e pela paixão por tecnologia. Aqui no blog, compartilho minhas aventuras desbravando novas ferramentas, frameworks e ideias, sempre testando o que há de mais interessante no mundo digital.