Panda Shop - Công cụ Smishing mới của các tin tặc Trung Quốc

Nam Anh Mai D.

Nam Anh Mai D.

Vừa qua, các nhà bảo mật thuộc Resecurity (Mỹ) đã báo cáo về hoạt động nhắm tới người dùng trên toàn cầu của một nhóm tin tặc mới đến từ Trung Quốc. Cụ thể, nhóm tin tặc sử dụng bộ công cụ Smishing (viết tắt của SMS phishing) mới có tên Panda Shop, ước tính có thể dễ dàng nhắm mục tiêu lên đến hơn 60 triệu nạn nhân trong mỗi tháng. Nghiên cứu cũng chỉ ra bộ công cụ mới này dựa trên các quy trình, nguyên tắc được sử dụng trong Smishing Triad, vốn đã bị phát hiện từ năm 2023.

Thông tin chi tiết

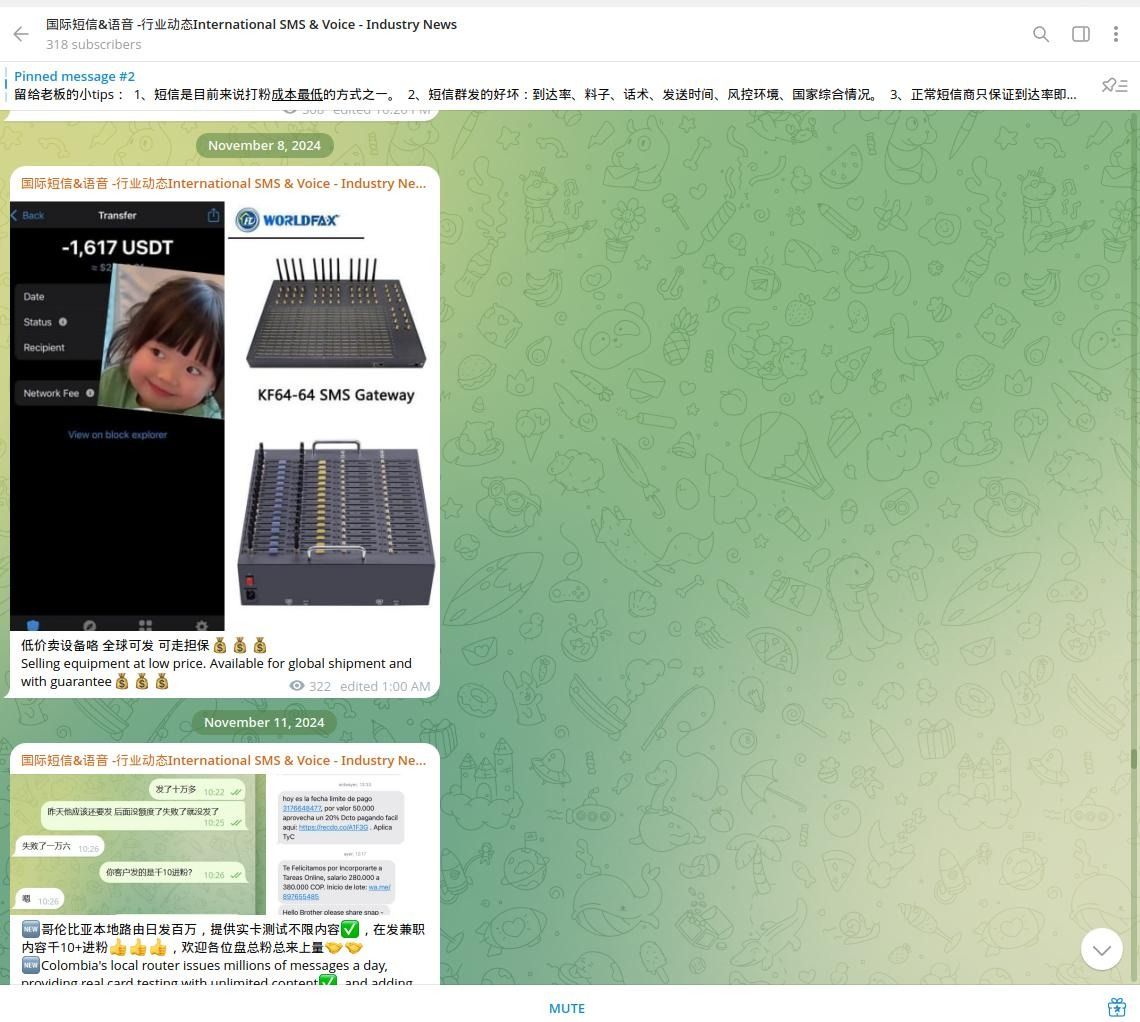

Theo điều tra sơ bộ, Resecurity báo cáo nhóm tin tặc sử dụng Google RCS, Apple iMessage và cổng SMS trên các thiết bị chuyên dụng dành cho nhà mạng làm phương thức triển khai Smishing chính. Trong khi Google RCS (Rich Communication Services) và Apple iMessage là các kênh nhắn tin thay thế cho tin nhắn SMS truyền thống thông qua mạng di động và Wi-Fi, thì cổng SMS trên các thiết bị chuyên dụng dành cho nhà mạng bị tin tặc lạm dụng có thể xuất phát từ các công ty tiếp thị hợp pháp.

Các thiết bị chuyên dụng được tin tặc lạm dụng và rao bán trên chợ đen

Ngày 22 tháng 3 năm 2025, Resecurity phát hiện một bộ công cụ Smishing mới được các tin tặc trên phát hành dưới cái tên Panda Shop. Sau khi phân tích kỹ thuật, các nhà nghiên cứu bảo mật kết luận bộ công cụ mới này tuân theo các nguyên tắc, kỹ thuật được sử dụng bởi Smishing Triad, vốn đã được phát hiện từ năm 2023.

Panda Shop sở hữu nhiều kênh trò chuyện và các chatbot trên Telegram nhằm tự động hoá cho việc cung cấp dịch vụ. Với việc tận dụng mô hình Crime-as-a-Service, nhóm tội phạm này nhanh chóng mở rộng phạm vi hoạt động nhắm vào người dùng ở nhiều quốc gia khác nhau. Mặt khác, các tin tặc tiến hành mua lại hàng loạt các tài khoản Apple và Google bị đánh cắp trên thị trường chợ đen để phục vụ cho việc lạm dụng các dịch vụ nhắn tin SMS phi truyền thống như Google RCS hay Apple iMessage. Quá trình điều tra sâu hơn cho thấy nhóm tin tặc tiến hành thu thập thông tin thẻ tín dụng của người dùng trên ví Google Wallet hay Apple Pay, đồng thời thực hiện chặn các giao dịch của người dùng. Các công cụ như Z-NFC, X-NFC, UFO NFC cũng được tin tặc tận dụng nhằm khai thác triệt để thông tin của nạn nhân.

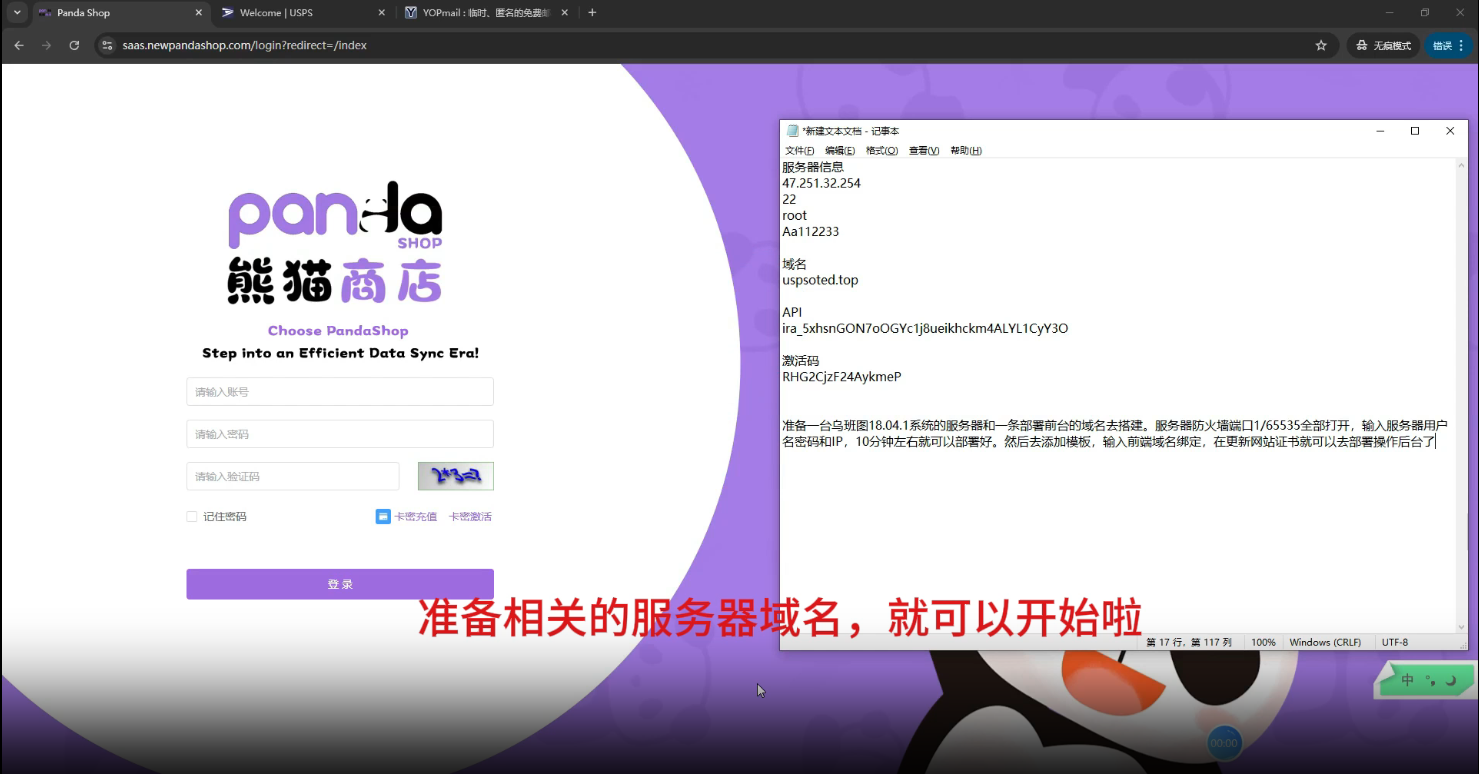

Giao diện của bộ công cụ Panda Shop

Panda Shop có thể được tuỳ chỉnh và cài đặt trên máy chủ ảo. Quản trị viên cần cung cấp thông tin đăng nhập trên kênh trò chuyện Telegram trước khi tiến hành giải nén và triển khai bộ công cụ này trên thực tế. Panda Shop không chỉ cung cấp các dịch vụ có trụ sở tại Hoa Kỳ, nó còn hỗ trợ các mẫu giả mạo các dịch vụ hợp pháp từ nhiều quốc gia khác nhau, bao gồm cả việc giả dạng các nhà cung cấp dịch vụ ISP để chặn PII. Một số dịch vụ hợp pháp bị Panda Shop giả mạo được các nhà nghiên cứu bảo mật phát hiện có thể kể đến như: AT&T, DHL, Evri, UPS, USPS, Movistar, Vodafone,…

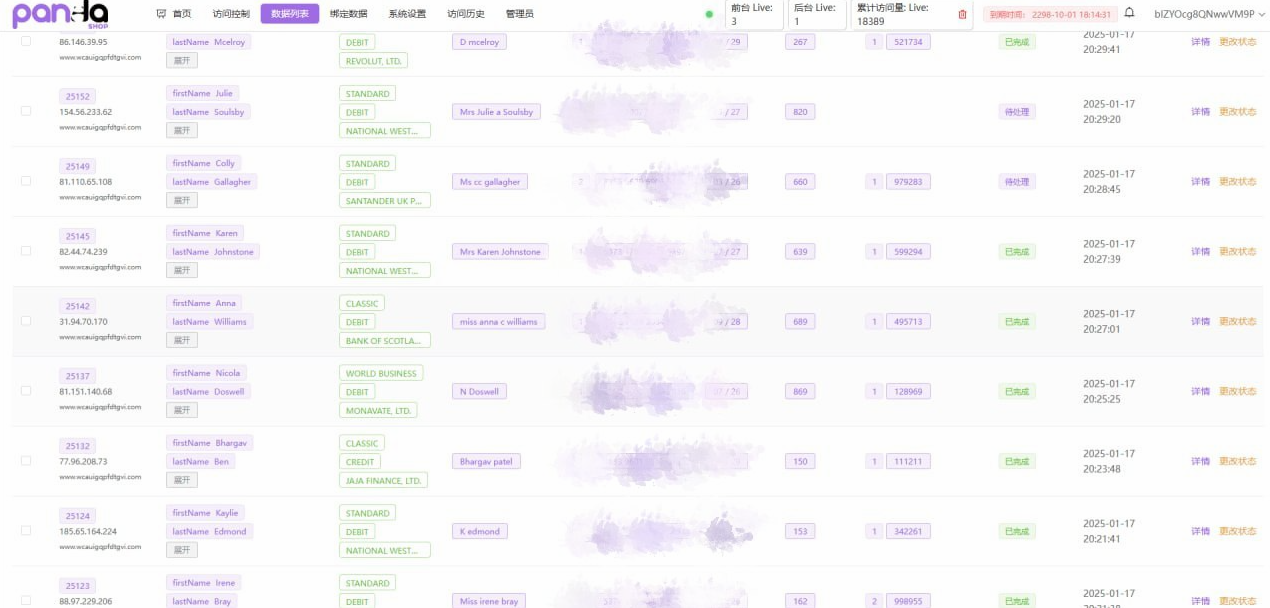

Thông tin khai thác được từ người dùng được tổng hợp lại theo bảng thống kê số liệu trong giao diện quản trị. Ngoài ra, nhóm tin tặc cũng lạm dụng khoá API từ dịch vụ IP hợp pháp nổi tiếng có tên IP Registry Co. https://ipregistry.co. vốn thường được các tin tặc phát tán mã độc sử dụng nhằm tránh bị gắn cờ bởi các giải pháp chống lừa đảo (anti-phishing và anti-scam), cho phép tin tặc ẩn giấu và bảo vệ Panda Shop trước các quy trình nhận dạng từ những nhà nghiên cứu an ninh mạng.

Thống kê dữ liệu đánh cắp từ nạn nhân

Khuyến nghị & Khắc phục

Để bảo vệ bản thân khỏi nguy cơ trở thành nạn nhân của Panda Shop hoặc các mối đe doạ tương đương, người dùng nên thực hiện các biện pháp sau:

Cài đặt phần mềm diệt virus và bảo mật hệ thống: Sử dụng các phần mềm diệt virus uy tín trên các thiết bị endpoint như điện thoại, máy tính cá nhân để phát hiện và ngăn chặn các mã độc. Kích hoạt tính năng bảo vệ thời gian thực để ngăn chặn malware trước khi nó có thể thực thi.

Cẩn trọng khi duyệt web và tải file: Không nhấp vào các liên kết đáng ngờ trong email, tin nhắn SMS hoặc trang web lạ. Chỉ truy cập và tải phần mềm từ nguồn chính thức như trang web của nhà phát triển hoặc các kho ứng dụng uy tín. Sử dụng trình duyệt có tính năng bảo mật tốt và bật chặn quảng cáo để giảm nguy cơ tiếp xúc với trang web quảng cáo độc hại.

Bảo vệ thiết bị khỏi tấn công lừa đảo (phishing): Không mở email, tin nhắn SMS từ người gửi không xác định hoặc chứa nội dung đáng ngờ. Kiểm tra kỹ đường dẫn trước khi nhấp vào liên kết để tránh bị chuyển hướng đến trang web giả mạo. Bật tính năng lọc email rác để giảm nguy cơ nhận email chứa mã độc.

Bật xác thực hai lớp (2FA) trên các tài khoản quan trọng: Sử dụng xác thực hai lớp (MFA/2FA) để tăng cường bảo mật cho tài khoản email, ngân hàng, và mạng xã hội.

Kết luận

Trong bối cảnh sự phát triển nhanh chóng của công nghệ thông tin hiện nay, nguy cơ đối mặt với các rủi ro gây mất an toàn thông tin của người dùng phổ thông trở nên lớn hơn bao giờ hết. Các phương thức, kỹ thuật, hình thức khai thác của tội phạm mạng ngày càng tinh vi và phức tạp. Người dùng phổ thông cần nâng cao cảnh giác, cập nhật kiến thức liên quan tới an toàn, an ninh mạng nhằm nhận diện sớm các mối nguy, tránh đối diện với các rủi ro mất an toàn thông tin trong tương lai.

Tham khảo

Subscribe to my newsletter

Read articles from Nam Anh Mai D. directly inside your inbox. Subscribe to the newsletter, and don't miss out.

Written by